O Fim do Hacker Humano

Esqueça a imagem clássica do hacker de capuz, digitando furiosamente num porão escuro para quebrar uma senha. Em março de 2026, essa cena é coisa de cinema antigo. Os cibercriminosos de hoje terceirizaram o trabalho sujo. Eles não procuram falhas manualmente; eles dão uma instrução a um Agente de Inteligência Artificial e vão dormir. A IA faz o resto.

Estamos diante de uma assimetria assustadora. As ameaças cibernéticas impulsionadas por IA não dormem, não cometem erros de digitação e operam a uma velocidade que as defesas tradicionais baseadas em assinaturas simplesmente não conseguem acompanhar. Elas aprendem a arquitetura da sua rede, imitam a voz do seu chefe e encontram vulnerabilidades lógicas em sistemas físicos antes mesmo que o fabricante saiba que elas existem.

Para quem atua na linha de frente da tecnologia — seja desenvolvendo projetos de engenharia elétrica, estruturando lógicas de segurança em hardware ou fundando startups inovadoras —, a segurança não pode mais ser uma “camada extra” instalada no final. Ela precisa ser o alicerce. Neste artigo, vamos mergulhar nas três táticas mais devastadoras que as IAs ofensivas estão a usar hoje, e como você pode blindar os seus projetos contra o inimigo invisível.

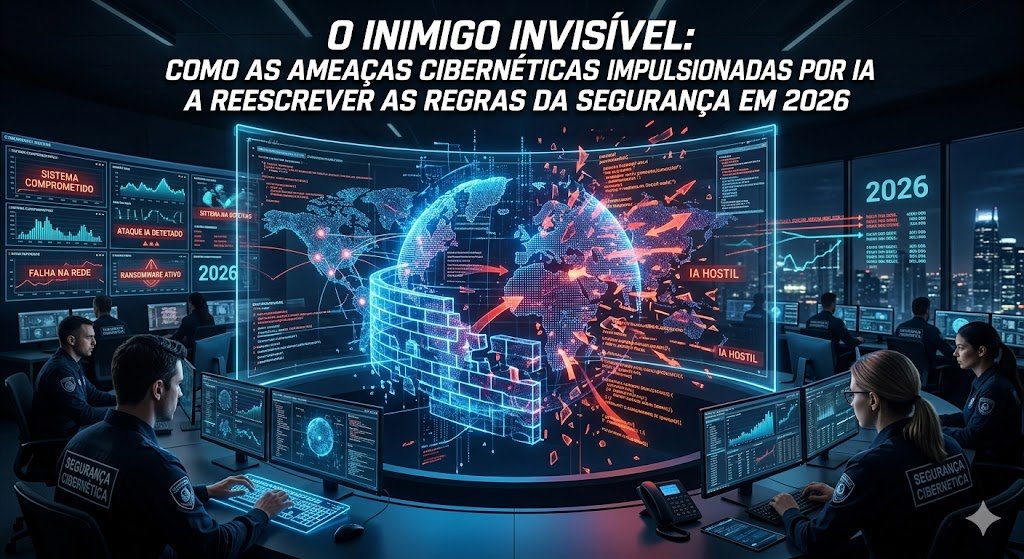

1. Envenenamento de Dados (Data Poisoning): O Sabotador de Startups

A revolução das startups hoje baseia-se em alimentar algoritmos de IA com dados do mundo real para otimizar processos — como o uso de câmeras inteligentes para monitorar o crescimento e a saúde de rebanhos em tempo real, enviando diagnósticos direto para o telemóvel do cliente. É uma tecnologia brilhante, mas com um calcanhar de Aquiles: os dados de treinamento.

- A Ameaça: As IAs maliciosas modernas não precisam desligar o seu servidor. Elas praticam o Envenenamento de Dados. O invasor injeta sutilmente dados corrompidos ou enviesados nos sensores ou nas bases de dados de treinamento da sua startup.

- O Impacto: O seu modelo de IA, que antes identificava padrões com 99% de precisão, começa lentamente a tomar decisões erradas. Sensores relatam falsos positivos de saúde, análises de peso ficam distorcidas e o cliente perde a confiança no produto. O ataque é tão silencioso que, quando você percebe a falha no algoritmo, o modelo inteiro já está comprometido.

2. O Ataque ao Hardware: FPGAs e o Risco Lógico

Historicamente, os antivírus protegeram sistemas operacionais (Windows, Linux). Mas as IAs ofensivas de 2026 miram mais baixo: no próprio hardware.

- A Ameaça: Equipamentos de segurança física, como cofres digitais avançados com controle de acesso por teclado, ou equipamentos de infraestrutura crítica, dependem fortemente de chips customizáveis, como os FPGAs. O código VHDL que rege as portas lógicas desses chips é frequentemente considerado “seguro por obscuridade”.

- A Execução da IA: Redes neurais adversárias agora são capazes de analisar milhares de linhas de código de descrição de hardware em segundos. Elas procuram “condições de corrida” ou brechas nas máquinas de estado (state machines) que um engenheiro humano jamais notaria. A IA cria um exploit que, em vez de hackear o software do cofre, envia uma sequência de pulsos elétricos que confunde as portas lógicas do FPGA, forçando o sistema a exibir “PASS” em vez de “ERRO”, ignorando completamente a senha.

3. Ameaças a Sistemas de Potência e Smart Grids

Para a engenharia elétrica, a IA ofensiva representa o nível de ameaça máxima. As redes de transmissão e distribuição dependem cada vez mais de SCADA e medidores inteligentes conectados à internet.

- Swarm Attacks (Ataques de Enxame): Em vez de um ataque massivo de Negação de Serviço (DDoS) burro, IAs maliciosas coordenam ataques cirúrgicos em milhares de Smart Meters simultaneamente. Elas manipulam os dados de consumo em milissegundos, enviando falsos picos de demanda para o centro de controle da concessionária.

- O Impacto: O sistema de proteção da rede, tentando compensar uma demanda que não existe na realidade, pode desarmar disjuntores e causar apagões em cascata controlados pelo invasor.

Fogo Contra Fogo

A dura realidade de 2026 é que a cibersegurança humana tradicional, baseada em regras estáticas, perdeu a guerra para a automação. Você não consegue ler logs de rede rápido o suficiente para parar um Agente Autônomo Invasor.

A única maneira de combater uma Inteligência Artificial ofensiva é com uma Inteligência Artificial Defensiva. É preciso implementar sistemas que aprendam o comportamento “normal” do seu circuito, da sua rede ou da sua startup de monitoramento, e bloqueiem automaticamente qualquer anomalia no nível da rede, antes que o payload seja ativado no hardware.

Se você projeta circuitos, escreve códigos ou gere infraestruturas de dados, a segurança não é mais responsabilidade apenas do departamento de TI. Ela é o coração da engenharia moderna.

Blinde os Seus Projetos e a Sua Carreira:

Não espere o sistema falhar para agir. A proteção começa com as ferramentas e o conhecimento corretos:

- Proteja Seus Códigos e Servidores de Startup.

- Segurança a Nível de Hardware (Não Confie em Senhas).

- Domine a Defesa Cibernética para Engenheiros.

- Proteja os Seus Dispositivos Pessoais e Estações de Trabalho.

Para saber mais, verifique: